背景:既に1年以上NTT光クロス+@Niftyで運用していました。

当初の構成

ONU⇒GX-100NE⇒10GHUB ⇒ LAN + WiFI Router

Ubuntu、Mac、Winは問題ないが・・・・

AndroidからのWifi接続がぶちぶち切れたり、ネットが遅かったりといやな症状が出ていました。iPadはたまに切れる程度

やったこと、RTX1300を間にいれて、DMZやルーティングでごにょごにょしようと思ったら、GX-100NEにはDMZなし・・・

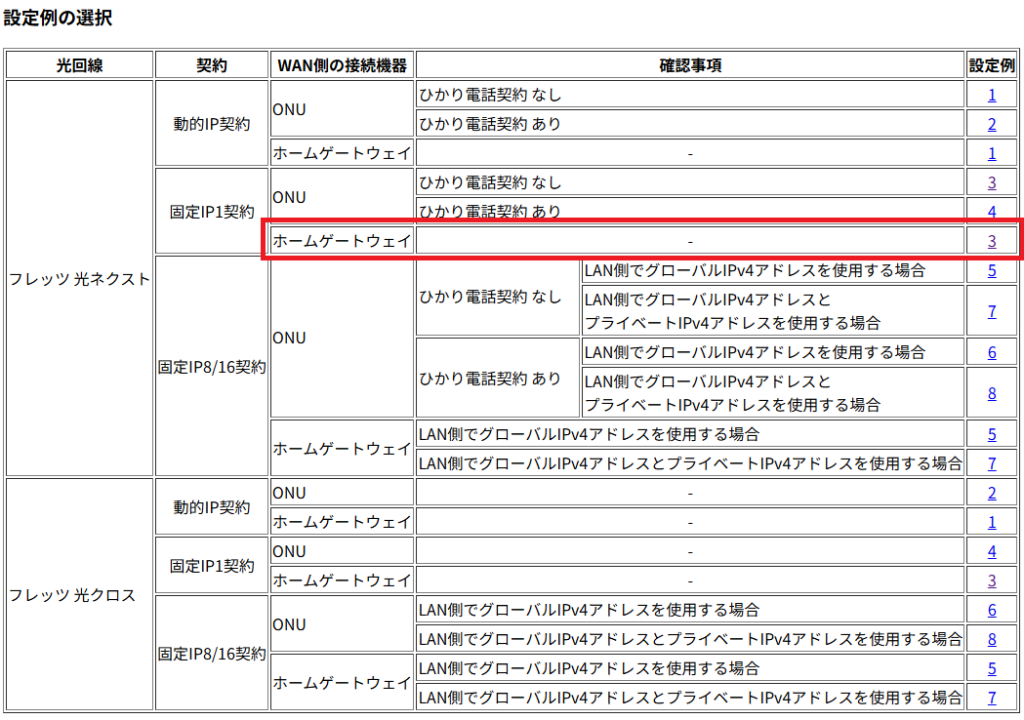

YAMAHAの下記の設定でいけそうだとわかり、ついてにIPv4固定IP契約し設定

https://www.rtpro.yamaha.co.jp/RT/docs/ocn_map_e/index.html

固定費総額 約1万円/月

新しい構成

ONU⇒GX-100NE⇒RTX1300⇒10GHUB ⇒ LAN + WiFI Router

GX-100NEは、初期化してデフォルトのまま ※パスワードだけ変更

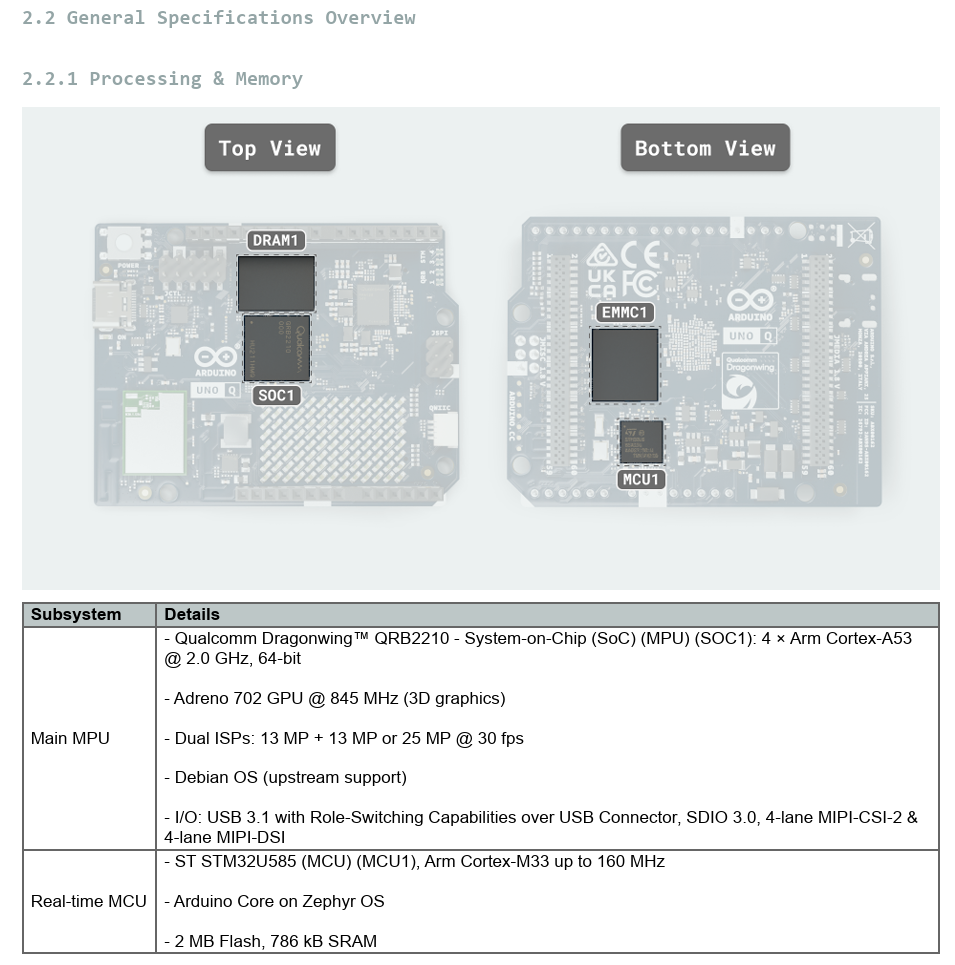

RTX1300

使用する設定

スクリプト config.txt の下記を編集

lan1の設定とDHCP範囲を、社内LANに合わせ書き換える。 ※”.100.”で検索

下記の項目を、@Niftyの情報を書き換えてください。

SERVER_URL = “アドレス解決システムURL”

USERNAME = “アドレス解決システム認証用ID”

PASSWORD = “アドレス解決システム認証用パスワード”

HOSTNAME = “”

※下記スクリプトを、USBシリアル 9600bpsで接続しTeraTermなどで流し込む

luaファイルもスクリプトで生成される。

TeraTermの1行送る毎に入れるWaitは100mS

コピペする環境により、改行が途中で入るとえらーになるので、一旦テキストエディタに貼って成形してください。上のYAMAHA公式からダウンロードしても問題ないです。

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

#【経路設定】

ip route default gateway tunnel 1

#【LAN設定】

ip lan1 address 192.168.100.1/24

#【NGNとの接続設定】(※)

ngn type lan2 ntt

ipv6 prefix 1 ra-prefix@lan2::/64

ipv6 source address selection rule lifetime

ipv6 lan1 address ra-prefix@lan2::1/64

ipv6 lan1 rtadv send 1 o_flag=on

ipv6 lan1 dhcp service server

ipv6 lan2 dhcp service client ir=on

#【MAP-Eの設定】

tunnel select 1

tunnel encapsulation map-e

tunnel map-e type ocn

ip tunnel mtu 1460

ip tunnel nat descriptor 1000

tunnel enable 1

nat descriptor type 1000 masquerade

nat descriptor address outer 1000 map-e

# NAT/IPマスカレードの設定は必要に応じて設定を追加してください

#【DHCPの設定】

dhcp service server

dhcp server rfc2131 compliant except remain-silent

dhcp scope 1 192.168.100.2-192.168.100.191/24

#【DNSの設定】

dns server dhcp lan2

#【IPv4フィルター関連設定】

tunnel select 1

ip tunnel secure filter in 200030 200039

ip tunnel secure filter out 200099 dynamic 200080 200082 200083 200084 200098 200099

tunnel enable 1

ip filter 200030 pass * 192.168.100.0/24 icmp * *

ip filter 200039 reject *

ip filter 200099 pass * * * * *

ip filter dynamic 200080 * * ftp

ip filter dynamic 200082 * * www

ip filter dynamic 200083 * * smtp

ip filter dynamic 200084 * * pop3

ip filter dynamic 200098 * * tcp

ip filter dynamic 200099 * * udp

#【IPv6フィルター関連設定】

ipv6 lan2 secure filter in 200030 200031 200038 200039

ipv6 lan2 secure filter out 200099 dynamic 200080 200081 200082 200083 200084 200098 200099

ipv6 filter 200030 pass * * icmp6 * *

ipv6 filter 200031 pass * * 4

ipv6 filter 200038 pass * * udp * 546

ipv6 filter 200039 reject *

ipv6 filter 200099 pass * * * * *

ipv6 filter dynamic 200080 * * ftp

ipv6 filter dynamic 200081 * * domain

ipv6 filter dynamic 200082 * * www

ipv6 filter dynamic 200083 * * smtp

ipv6 filter dynamic 200084 * * pop3

ipv6 filter dynamic 200098 * * tcp

ipv6 filter dynamic 200099 * * udp

#【IPv6アドレスの通知設定】

ipv6 lan1 prefix change log on

lan linkup send-wait-time lan2 5

schedule at 1 startup * lua emfs:/ocn_address_notification.lua

embedded file ocn_address_notification.lua <<EOF

–[[

■ OCNバーチャルコネクト IPv6アドレス通知用 サンプルスクリプト

Ver. 1.01

2022.04.04 ヤマハ株式会社

本スクリプトは、OCNバーチャルコネクト の 固定IP1/8/16契約において、

指定したインターフェースに新しいIPv6プレフィックスが付与されたとき、

アドレス解決サーバーにIPv6アドレスの更新通知を行うLuaスクリプトのサンプルです。

新しいIPv6プレフィックスが付与されたことは、ルーターのSYSLOGを監視し、以下

のログが出力された場合に検知しています。

(IPv6アドレスがLAN1に設定されている場合の例)

Add IPv6 prefix xxxx:xxxx:xxxx:xxxx::/xx (Lifetime: xxxxxx) via LAN1 by DHCPv6

Add IPv6 prefix xxxx:xxxx:xxxx:xxxx::/xx (Lifetime: xxxxxx) via LAN1 by RA

以下のコマンドが設定されていないと、上記ログは出力されないため、

必ず設定するようにしてください。

ipv6 lan1 prefix change log on

[注意事項]

・本スクリプトは、schedule atコマンドでルーターの起動時に実行されるようにし

てください。

・スクリプト中の「設定値」の値は、ご使用の環境に応じて変更した上でご使用く

ださい。

[更新履歴]

2021.04.01 Ver.1.00 初版作成

2022.04.04 Ver.1.01 HTTPリクエストを実行前に2秒待機する処理を追加

リナンバリング時などにIPv6アドレス生成処理を待機するため

]]

—————————————-

— 設定値 —

—————————————-

— アドレス解決システムのURL

SERVER_URL = “アドレス解決システムURL”

— ユーザー名

USERNAME = “アドレス解決システム認証用ID”

— パスワード

PASSWORD = “アドレス解決システム認証用パスワード”

— アドレス解決用ホスト名(省略時は自動設定、接続に問題がある場合に設定する)

HOSTNAME = “”

— IPv6アドレスを設定するインターフェース名

IPv6_IF = “LAN1”

— IPv6プレフィックスが追加されたときのSYSLOGパターン

LOG_PTN1 = “Add%s+IPv6%s+prefix.+%(Lifetime%:%s+%d+%)%s+via%s+” .. IPv6_IF .. “%s+by”

— リンクアップしたときのSYSLOGパターン

LOG_PTN2 = “LAN2: link up”

— WAN に LAN3 をご利用の場合

— LOG_PTN2 = “LAN3: link up”

— リンクアップしたときのSYSLOGパターン

LOG_PTN3 = “%[OCN MAP%-E%] hostname=”

— 上記3つを同時に検出するパターン

PTN = /(Add IPv6 prefix|LAN2: link up|hostname=)/

— WAN に LAN3 をご利用の場合

— PTN = /(Add IPv6 prefix|LAN3: link up|hostname=)/

— SYSLOGのレベル

LOG_LEVEL = “info”

— SYSLOGのプレフィックス

LOG_PFX = “[OCN MAP-E]”

—————————————-

— SYSLOGを出力する関数 —

—————————————-

function logger(msg)

rt.syslog(LOG_LEVEL, string.format(“%s %s”, LOG_PFX, msg))

end

—————————————-

— リトライ間隔を計算する関数 —

—————————————-

function retry_timer(t, c)

return (t * 2 * c)

end

—————————————-

— メインルーチン —

—————————————-

local rtn, str, count, log, sleep_time, hostname, tmp

local req_t = {}

local res_t

——————–

— 初期化

math.randomseed(os.time())

— HTTPリクエストの準備

req_t.method = “GET”

req_t.auth_type = “basic”

req_t.auth_name = USERNAME

req_t.auth_pass = PASSWORD

——————–

— 監視

if string.len(HOSTNAME) == 0 then

rtn, str = rt.syslogwatch(LOG_PTN3, 1, 30)

if (rtn > 0) then

tmp, hostname = string.split(str[1], “=”)

end

else

hostname = HOSTNAME

rt.sleep(5)

end

while true do

count = 1

while hostname do

req_t.url = string.format(“%s?hostname=%s”, SERVER_URL, hostname)

— HTTPリクエストを実行

rt.sleep(2)

res_t = rt.httprequest(req_t)

logger(“アドレス解決サーバーへの通知を実行しました。”)

— リクエストに成功

if res_t.rtn1 then

— アップデートの結果をログに出力する

if res_t.code == 200 then

if string.match(res_t.body, “good”) or string.match(res_t.body, “nochg”) or string.match(res_t.body, “nohost”) then

log = string.format(“アドレス解決サーバーへの通知に成功しました。(code=%d)”, res_t.code)

logger(log)

— ループを抜け、SYSLOGの監視を再開する

break

end

end

log = string.format(“アドレス解決サーバーへの通知に失敗しました。(code=%d)”, res_t.code)

logger(log)

else

logger(“アドレス解決サーバーから応答がありません。”)

end

— 再送時間設定

sleep_time = retry_timer(60, count)

if (sleep_time > 3600) then

sleep_time = 3600

else

count = count * 2

end

rt.sleep(sleep_time)

end

— 定期的に通知する(12-24時間後)

sleep_time = math.random(43200, 86400)

rtn, str = rt.syslogwatch(PTN, 1, sleep_time)

if (rtn > 0) and string.match(str[1], LOG_PTN3) then

tmp, hostname = string.split(str[1], “=”)

elseif (rtn > 0) and string.match(str[1], LOG_PTN2) then

rt.sleep(5)

end

end

EOF

~~~~~~~~~~

ここまで、以下 YAMAHA のメモ

(※) LAN1の接続機器がIPv6を使用せずIPv4通信のみを行う場合、以下は設定しないでください。

・ipv6 prefix 1 ra-prefix@lan2::/64

・ipv6 lan1 rtadv send 1 o_flag=on

・ipv6 lan1 dhcp service server

以上です。